Introduzione malware e attacchi a WordPress

L’esponenziale evoluzione della tecnologia ha reso la quotidianità molto più semplice ma allo stesso tempo più veloce e frenetica; quest’ultima caratteristica è particolarmente visibile nell’incremento di disattenzione posto nei confronti di virus e simili. Attraverso aggiornamenti specifici le grandi aziende della security informatica provano ad arginare agenti malevoli sempre più pericolosi e dannosi per il lavoro degli utenti. Nelle prossime righe si cercherà di analizzare più da vicino l’annoso problema dei malware presenti sul proprio sito web, focalizzando l’attenzione su come rimuovere malware da WordPress in modo veloce e sicuro. Ho scritto in passato nel mio blog su quali servizi utilizzare per proteggersi da attacchi di hackers al proprio sito web, ma questa volta andiamo nello specifico e vediamo come rimuovere il danno fatto nella nostra piattaforma.

Malware questo sconosciuto

Prima di immergersi nelle dinamiche per la rimozione di malware dal proprio WordPress è importante capire cosa sia un malware. Nell’universo informatico il termine malware è spesso identificativo di molteplici vulnerabilità di sicurezza; tali vulnerabilità possono essere racchiuse in: virus informatici, spyware, adware o specifici file .exe che ne possono permettere l’inizializzazione.

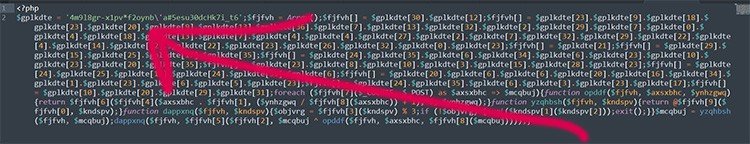

Malware | Esempio Malware su sito WordPress file php

Tecnicamente il malware lo si può circoscrivere in forma di codice eseguibile, spesso in formato script il cui fine è quello di accedere ad un determinato sistema operativo all’oscuro dell’utente. La continua e marcata campagna pubblicitaria di antimalware o software per la rimozione di malware, hanno instaurato nell’opinione comune l’idea che il malware sia qualcosa che infetti il proprio personal computer e che necessiti di applicativi specifici per essere rimosso; è importante invece che si abbia ben chiaro che il malware ha la capacità di poter funzionare anche su server web e siti web addetti a qualsiasi tipologia di utilizzo.

Uno degli esempi più immediati è il plugin; nel momento in cui si effettua il download di un plugin sul proprio computer per un determinato file, nel caso in cui questo avesse al suo interno un virus e fosse installato sul proprio WordPress, il risultato finale non può che essere un sito web afflitto da malware. La presenza di un qualsiasi programma informatico malevolo può determinare differenti problematiche a seconda della gravità e del sistema operativo colpito. Vediamo quali possono essere i danni collaterali legati ad un malware.

Danni collaterali di un malware

Preso atto di cosa sia un malware e delle infinite possibilità di esserne attaccati, è fondamentale porre l’accento sui potenziali danni collaterali che possono essere riscontrati sul proprio sito web.

Utilizzo improprio delle risorse del server

Quando si subisce un attacco hacker ed il proprio server è soggetto a complicazioni malware, in buona parte del processo di utilizzo del server vi è uno spreco di risorse su cui l’hacker basa i propri movimenti. Questa porzione di server in possesso del malintenzionato può essere impiegata per diversi attacchi; nella grand parte dei casi si presentano attacchi ad altri siti web o ad un imponente invio di e-mail spam. Non entreremo nello specifico ma è importante essere a conoscenza del fatto che un attacco malware è difficilmente rilevato perché gli hacker mirano ad un utilizzo delle risorse del server non troppo rilevanti.

Esempio malware wordpress pishing

Spazio sul disco inutilizzabile

La presenza sul proprio sito web di un malware può inficiare notevolmente anche lo spazio di archiviazione del proprio server. L’hacker ha spesso necessità di archiviare un numero elevato di file, tale spazio è usualmente preso dall’hosting con cui si ha il contratto; non tutti sono a conoscenza del fatto che anche i piani tariffari su hosting illimitati in realtà sono limitati ad una determinata soglia di giga-byte. Si può dedurre quindi che la presenza malevola possa impedire una qualsiasi forma di aggiunta di file utili alla propria attività. Ovviamente esistono diverse tipologie di malware ma sono facilmente intuitivi da capire.

Sito web soggetto a rallentamenti

Una delle prime azioni collaterali che possono riscontrarsi durante un attacco malware è il rallentamento del sito; tale rallentamento è prodotto durante il caricamento di una pagina web, la quale viene sovrapposta dagli hacker al fine di recuperare file da altri server. Inevitabilmente questo processo di input ed output causa un notevole rallentamento nelle aperture delle pagine del proprio sito web.

Influenza in WordPress

Nel caso di WordPress il malware può impedire al visitatore di visualizzare il sito web nel modo corretto; riscontrando diversi problemi di rallentamento e di fruizione dell’esperienza di navigazione. Tale impedimento può risultare vitale nell’acquisizione o nella perdita di un potenziale cliente presente e futuro. Molto spesso una non adeguata manuntenzione del proprio sito WordPress e controllo frequente ma soprattutto non attivare le notifiche del proprio sistema di protezione web, favorisce al malware di andare in profonditá nel tuo sito e quindi anche server se non hai buone regole di protezione delle cartelle e file. Se non te ne accorgi in tempo la rimozione del malware risulterá molto rognosa e dispensiosa in tempo e denaro.

Aziende contro i malware

Come già anticipato nelle righe precedenti, la pessima fruizione della navigazione per un potenziale cliente può essere estremamente dannosa per la politica di profitto dell’azienda stessa. Per rendersi conto delle potenzialità di tale problematica è importante analizzare i numeri dei maggiori siti di e-commerce.

Il colosso Amazon infatti perde circa 60 mila dollari al minuto durante un’inattività del sito di trenta minuti; ciò è esemplificativo dell’importanza di possedere un server efficiente su cui ottimizzazione e velocità possono garantire introiti maggiori. La presenza di un malware ed il conseguente rallentamento del server può essere un’arma a doppio taglio per le piccole e medie imprese. Ovviamente l’esempio di Amazon ti serve a capire che anche se tu hai un qualsiasi sito che monetizza, sei veramente a rischio di perdere moltissimi soldi.

Prevenire è meglio che curare

Necessario quindi, al fine di ottimizzare il proprio lavoro, impedire di essere attaccati da un malware. Con piccoli accorgimenti si possono impedire futuri interventi in profondità attraverso una rimozione malware invasiva; vediamone alcuni:

- Backup giornaliero / orario (Primo passo prima di iniziare il percorso di ricerca ed eliminazione del malware è imporsi di effettuare un backup.)

- Aggiornamenti frequenti (Si consiglia di utilizzare sempre l’ultima versione disponibile di WordPress o del sito web con cui si sta interagendo. La lista interna al software viene aggiornata con costanza e celerità. L’aggiornamento è da estendersi anche a plugin e temi.

- Prodotti certificati (Molto importante utilizzare temi, font e plugin provenienti da prodotti certificati e legali, quindi originali con le licenze attive e non scadute).

- Password complesse (Spesso si impostano password banali e di semplice individuazione, si consiglia un software di autogenerazione password per la scelta della parola chiave più idonea e meno prevedibile possibile. Un esempio é Password Generator.

- Admin o non Admin (Quando si effettuano le modifiche principali sul proprio sito web è consuetudine entrare nel sistema con la modalità Admin (Amministratore). Si consiglia di cambiare la password Admin ed impostarne una nuova. Importante ricordare che i malware possono intrufolarsi all’interno del sistema, è quindi consigliato non installare aggiornamenti e plugin mentre si è in modalità Admin; gli aggiornamenti saranno comunque installabili.).

- Sistema di sicurezza e firewall (Ovviamente nonostante molti hosting hanno i loro sistemi di sicurezza, aggiungere un’altro livello fa sempre bene, ho scritto una guida che ti consiglio di leggere dove affronto i vari servizi premium nel dettaglio (Quali Plugin di sicurezza scegliere).

Malware è il momento di presentarti

Se la prevenzione non ha sortito effetti e si è nella spiacevole situazione di doler verificare la presenza di un malware sul proprio sito è necessario capire come sia arrivato li. Nelle prossime righe si andranno a vedere le possibili soluzioni della rimozione malware su un sito WordPress.

SFTP o FTP

Una delle prime azioni da compiere è cercare i file presenti sul proprio sito web attraverso SFTP o FTP, bisogna identificare le modifiche apportate agli ultimi file in plugin, temi o nello specifico file core di WordPress. Una volta identificati i file ed aperti, si dovranno ricercare eventuali modifiche o script aggiunti dall’esterno.

WordPress confronto directory

Altra soluzione immediata è il confrontare i principali file WordPress nella directory principale; sia quest’ultima wp-include o wp-admin si possono da subito rilevare la presenza o meno di file nuovi o di dimensioni diverse. Nel caso in cui ci si trovasse di fronte file di natura diversa è consigliato risolverli singolarmente; si cade spesso nell’errore di disinstallare e reinstallare WordPress immaginando di resettare la directory, purtroppo ciò non avviene.

Script pubblicitari

In molti casi gli script pubblicitari non certificati possono essere la fonte principale di un attacco malware, si consiglia di rimuoverli definitivamente. Un esempio nel tuo dovresti vedere diversi popup che escono ovunque e solitamente collegati a molte offerte. In alcuni casi sono semplici iniezioni nel database o in qualche file richiamato nel sito, ma alcune volta la storia é molto complessa. Se il malware va in profonditá potresti avere una cartelal nel server con moltissime tipologie di popup, spesso e volentieri sono vendita di medice come “la pillola blu” e link a offerte per adulti.

Rimuovere malware da un sito WordPress

Non tutti hanno però le capacità di poter intervenire manualmente sui file di composizione del proprio sito web, il monito è sicuramente quello di richiedere l’intervento di un professionista del settore ed affidarsi a questi per un intervento dal risultato sicuro; vi sono però metodi alternativi non troppo complessi su cui potersi sentire abbastanza protetti: i plugin di sicurezza. Molti plugin integrati in WordPress hanno la capacità di ricercare autonomamente i malware presenti nel sistema; questi infatti funzionano integralmente con WordPress ed in tempo reale analizzano i dati in entrata del database. Come si può dedurre i plugin possono essere diversi ed ognuno con caratteristiche ben definite, vediamone alcuni per una rimozione ideale secondo le proprie necessità:

Sucuri Security / Wordfence

Tra gli applicativi più apprezzati ed utilizzati figura Sucuri Security, questo strumento è molto efficace per la rimozione malware su WordPress ed è freemium (quindi esiste la versione gratuita ma sinceramente con questi plugin consiglio sempre di usare la versione Premium perché include il firewall avanzato). Il plugin identifica le zone colpite ed evidenzia le aree da migliorare che presentano maggiori falle di sicurezza.

Plugin anti malware | Sucuri

Una volta installato ed effettuata la scansione si verrà avvisati di una possibile presenza di malware o link sospetti che influiscono sui procedimenti del sito web. La stessa cosa la fa Wordfence, Astra Security e cosi via tutti questi li ho giá citati nell’articolo “Come proteggere perfettamente WordPress” quindi legglo nel caso se vuoi approfondire i vari servizi nel dettaglio.

Ecco l’intruso, è il momento di rimuoverlo

Effettuata la scansione con Sucuri Security e dopo essersi accertati di una reale presenza di malware, è il momento di rimuovere il programma malevolo. Alcuni file identificati possono essere riparati automaticamente dal plugin utilizzato, ma in alcuni casi il malware potrebbe intaccare il Core Integrity, in questo caso si consiglia un ripristino del file stesso, grazie all’ausilio del backup effettuato prima di cimentarsi nella ricerca.

Noterai che spesso e volentieri nonostante tu faccia un backup a qualche giorno prima o settimana prima, il malware continua a ritornare. Il motivo é che il tuo sito é stato infettato giá molto prima della reale attivazione e quindi il tuo sito e qualsiasi backup passato é compromesso.

Adesso ti tocca veramente andare a cercare dove sono i files maligni nell’installazione principale, oltre che in tutto il server. Ma ho preparo degli step per spiegarti la procedura manuale.

Step by step rimozione malware

In questa parte della guida vediamo velocemente alcuni passaggi per identificare e rimuovere il malware dall’installazione WordPress, nella seconda parte della guida andremo nel dettaglio di ciascuno.

- Step 1 – Scan veloce

In questa fase iniziale quello che vuoi, sempre che tu riesca ad accedere al tuo sito WordPress con le credenziali admin, é sicuramente installare Wordfence e fare un bello scan per identificare se ci sono variazioni di files. Sicuramente dopo qualche minuti Wordfence in versione gratuita, inizierá a darti diverse notifiche con tutti i problemi identificati.Quello che puoi fare a questo punto, é fare click su “view file” oppure “elimina file”, adesso questa operazione molto spesso presi dal panico viene sbagliata il 98% delle volte. Non é che devi cancellare tutti i files, devi capire che file sono e nel caso pulirli e non perforza eliminarli. Infatti potrebbero essere importanti per il funzionamento del sito e magari richi di rendere il tuo sito non accessibile a nulla.Quindi identifica capisci se il file é importante oppure no e nel caso elimini. Vediamo come identificarli e dove si trovano solitamente… - Step 2 – Cancellare i files maligni nelle cartelle trovate

Adesso che hai capito dove sono, puoi andare via FTP oppure su alcuni hosting nel cpanel –> File manager e cercare la posizione di questi file solitamente troverai dei nomi strani tipo:

(kddi.php, fighter.php, 12239dd.php, wp-job.php o simili) se tu li apri noterai che all’interno c’é qualcosa del genere.

Esempio malware wordpress pishing

Quindi capisci subito che l’intenzione del file non é buona. Elimina qundi i file.

- Step 3 – Controllare i permissi dei file e cartelle

(Devi sapere che solitamente tutti i file dovrebbero avere come permesso 644 e tutte le cartlle 755 per non permette la scrittura dall’esterno e il caricamento “upload” di file eseguibili.) - Step 4 – Fare un check su tutto il server (chiedere a hosting)

- Step 5 – Mettere in sicurezza post hacking (Hardering)

Hardering sito WordPress con Sucuri

- Step 6 – Acquista la licenza per il plugin premium e firewall

- Step 7 – Cambiare qualsiasi password del tuo sito, email etc

Ripristino e rafforzamento

Non tutti sono al conoscenza del fatto che i grandi motori di ricerca, come GOOGLE o BING, possono inserire nella propria lista nera siti web afflitti da malware. Si consiglia di controllare se si è nella lista nera e successivamente contattare il proprio provider di hosting per segnalare il ripristino del sito web. Al fine di uscire dalla lista nera si dovrà compilare un modulo ad hoc, differente per ogni sito o antivirus su cui si è soggetti alla sospensione, dopodiché ci potrebbero volere alcuni giorni per la completa riammissione; in molti casi vengono richiesti i particolari di come si è riscontrato e risolto il problema.

Conclusioni

In questa guida abbiamo analizzato come prevenire ed intervenire su un potenziale attacco malware su WordPress, attraverso plugin come Sucuri Security e simili può risultare tutto molto più semplice ma è molto importante capire il procedimento di intervento: identificazione, rimozione, ripristino e rafforzamento. Preso atto di tale procedimento l’unico punto debole può essere solo colui che sta utilizzando WordPress in modo sbagliato.

Il primo e vero AntiMalware è da ritrovare in se stessi, non utilizzare fonti di terze parti sospette ed affidarsi a server con hosting affidabili è la soluzione a questo spiacevole problema. I malware purtroppo possono colpire qualsiasi tipologia di sito web, sicuramente le categorie più colpite sono le aziende che hanno la necessità di massimizzare i ricavi e sono vincolate a siti web ottimizzati e privi di malware, per ottenere il miglior risultato possibile.

Questa é la prima parte della guida, ovviamente andremo prossimament a vedere tutti gli step nel dettaglio con una guida piú avanzata.